I’ve spent more than 25 years working in IT infrastructure: crawling under raised floors to trace cables, spending Friday nights debugging WAN links that went down at the worst possible moment, fielding more “emergency” calls at 2 AM than I’d like to admit. In all that time, there’s been one constant that never goes away: the things that cause the most damage are the ones nobody told you about.

We used to call it Shadow IT. Today it has a new name, a new shape, and it’s much harder to catch.

I’ve seen this movie before

If you’ve worked in IT operations, you know exactly what I’m talking about: the marketing department that hired a SaaS tool with the corporate credit card without telling anyone; the sales team that shared the entire client folder through a personal Dropbox; the engineer who set up a server under his desk “just to test something” and left it running for three years.

📡 True story

I once found, at an enterprise client’s office, that someone had brought in their home ISP router, plugged it into a network port, and set it up as a “wifi repeater” because they said the signal was weak in their area. The problem? They had configured it with the exact same SSID as the corporate network. The result was that every few minutes, some employees’ devices would jump between the legitimate access point and this rogue router, causing constant disconnections that nobody could explain. The helpdesk had been chasing this issue for weeks.

That, in its purest form, is Shadow IT. Someone trying to solve a problem with good intentions, but creating an invisible mess for everyone else.

We never fully won that battle. We learned to manage it, to set up policies, to monitor, but the ghost was always there, hiding in the corner of the network that nobody was watching.

Now that ghost has evolved. And honestly, what I’m seeing lately worries me much more than any rogue router.

This time it’s different

Shadow IT was, in the end, relatively contained. You could find it with a network scan, an application inventory, or sometimes just by walking around the office and looking at what was plugged into the wall. The impact was limited: some shared files, a badly configured tool, a bandwidth problem.

Shadow AI is a completely different beast, and I say this from what I’m seeing in real environments every week:

🔒 Shadow IT

- 📦 Required installing software

- 🔍 Detectable via network scans

- 📂 Impact limited to files

- 🗑️ Data could be deleted

🤖 Shadow AI

- 🌐 Just a browser tab away

- 🔐 Hidden in encrypted traffic

- 🧠 Data feeds model training

- ♾️ Once data is out, it’s gone forever

It’s instant

Nobody needs to install anything anymore. An employee opens a browser tab, pastes the client’s financial data into ChatGPT, and in 3 seconds has a summary ready for the meeting, with no downloads, no setup, and no trace for IT to find. I’ve talked to IT managers who had no idea this was happening until someone mentioned it casually over coffee.

It’s additive

This is the part that keeps me up at night. When someone copied a file to Dropbox, you could delete it, but with AI, every time someone feeds corporate data into an LLM, that data potentially becomes part of the model’s training. Once it leaves your perimeter, it doesn’t come back, and there’s no “undo” button for data that’s already been ingested by an AI model.

It’s autonomous

And here’s where it gets really interesting, because we’re no longer just talking about people copy-pasting things into ChatGPT. I’m seeing employees who set up autonomous AI agents to run tasks on their behalf: monitoring emails, analyzing documents, generating weekly reports, even responding to clients. Agents that run 24/7, continuously sending data to external APIs, with absolutely no oversight from IT.

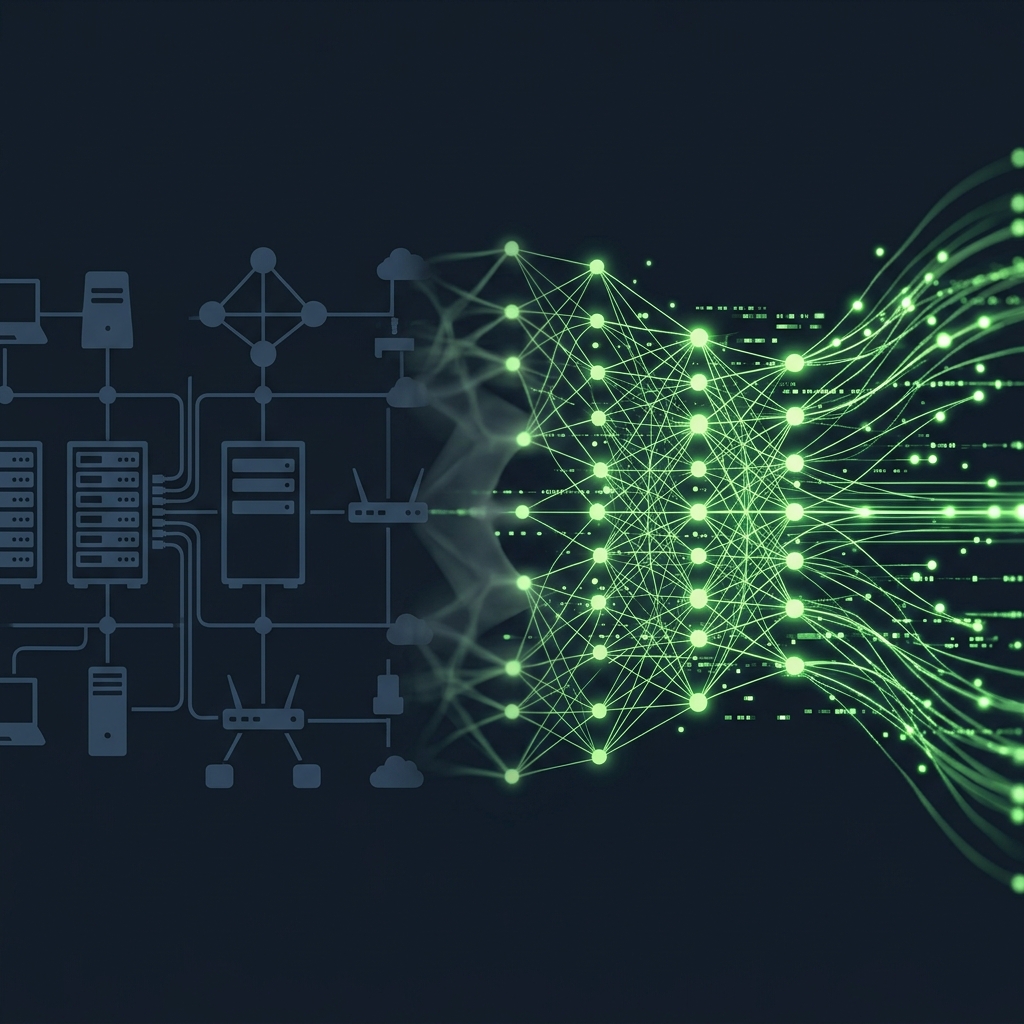

This is what we at ZeroNet have named Agentic Leak: the continuous, automated leakage of corporate data through unauthorized AI agents. It’s Shadow IT on autopilot, and it’s happening right now in more companies than anyone is willing to admit.

The threat comes from both sides

But here’s what I’ve learned from years of doing this: the threat never comes from just one direction. While your employees are sending data to AI services they found on Google, your own infrastructure may be telling a story you’re not reading.

I spent months staring at energy consumption data from network devices, and one day I noticed something that didn’t add up: a pattern that broke from the usual behavior without any obvious reason. No ticket, no change window, nothing, just a subtle shift in how a device was consuming power.

That intuition led us to build Power Defense: the ability to detect cyber threats based on the energy footprint of IT infrastructure. Because it turns out that crypto-mining, data exfiltration, and lateral movement all leave a trail in energy consumption that no attacker can hide. You can delete logs, encrypt traffic, disable agents, but you cannot fake the physics of what your hardware is doing.

What your security stack is missing

| Threat |

Traditional detection |

ZeroNet |

| Shadow AI (Agentic Leak) |

⚠️ Hard — encrypted traffic, no agents |

✅ AI API traffic pattern detection |

| Crypto-mining |

⚠️ Requires EDR on every endpoint |

✅ Anomalous energy consumption |

| Overnight exfiltration |

⚠️ SIEM — if logs are configured |

✅ Off-hours network power spike |

| Lateral movement |

⚠️ NDR — requires traffic mirrors |

✅ Out-of-pattern device activation |

Visibility is the real answer

After all these years in infrastructure, if there’s one thing I’ve learned it’s this: the problem is almost never the technology itself, it’s not knowing what’s happening. The rogue router, the unauthorized Dropbox, the employee using ChatGPT with client data, none of these are malicious; they’re people trying to do their job better. But without visibility, every well-intentioned shortcut becomes a potential disaster.

The companies that will navigate this transition successfully are the ones that have total visibility over three things:

- 🔍 1. What AI tools are being used on their network (Agentic Leak)

- 📤 2. What data is leaving the organization to external services

- ⚡ 3. What’s really happening in their infrastructure, beyond what traditional logs show (Power Defense)

Don’t ban: govern

I’ve seen enough “ban everything” policies to know they don’t work: we tried banning Dropbox and people switched to Google Drive; we tried blocking USB drives and people used personal email. The history of IT is a history of users finding workarounds, and I say that with the deepest respect, because they’re usually just trying to get their work done.

With Shadow AI, the same thing will happen. The companies that win won’t be the ones that block ChatGPT at the firewall. They’ll be the ones that:

- 🔎 Detect unauthorized AI usage (not to punish, but to understand what people actually need)

- 🔀 Channel adoption toward approved, secure tools

- 📊 Monitor continuously that policies are being followed

- 🛡️ Protect their infrastructure with detection layers that cover the blind spots nobody else is watching

- ⚡ Optimize energy consumption across their entire stack, understanding the real cost of every tool, every agent, and every device, and turning that knowledge into savings

That’s exactly what we’re building at ZeroNet: a platform that gives you total visibility over your IT infrastructure, starting with what matters most, energy consumption and how it reflects everything happening in your network.

We’re not a security company, but we’ve discovered that by deeply understanding how your infrastructure consumes energy, we can detect things that traditional security tools miss. With Agentic Leak we don’t just detect unauthorized AI usage; we also measure its impact on consumption and provide recommendations to improve efficiency, both in how your teams use AI and in how much it costs you to run it, so you can save money while keeping your data safe.

Because after 25 years finding rogue routers, rogue Dropboxes, and rogue AI agents, I can tell you one thing for sure:

⚡ In the age of Shadow AI, what you can’t see can absolutely hurt you

Ready to see what’s hiding in your network?

Learn more at zeronetit.com

Llevo más de 25 años trabajando en infraestructura IT: pasando viernes por la noche depurando enlaces WAN que se caían en el peor momento posible, rastreando cables por falsos suelos, recibiendo más llamadas de “emergencia” a las 2 de la madrugada de las que me gustaría admitir. En todo ese tiempo hay una constante que nunca cambia: lo que más daño hace es lo que nadie te ha contado.

Antes lo llamábamos Shadow IT. Hoy tiene un nombre nuevo, una forma nueva, y es mucho más difícil de pillar.

Esta película ya la he visto

Si has trabajado en operaciones IT, sabes exactamente de qué hablo: el departamento de marketing que contrató un SaaS con la tarjeta corporativa sin decirle a nadie; el equipo comercial que compartió la carpeta entera de clientes a través de un Dropbox personal; el ingeniero que montó un servidor bajo su escritorio “solo para probar algo” y lo dejó encendido tres años.

📡 Historia real

Una vez, en la oficina de un cliente enterprise, descubrí que alguien se había traído de casa su router del operador, lo había enchufado a una toma de red, y lo había configurado como “repetidor wifi” porque decía que en su zona la señal iba floja. ¿El problema? Lo había configurado con el mismo SSID exacto que la red corporativa. El resultado era que cada pocos minutos los dispositivos de algunos empleados saltaban entre el punto de acceso legítimo y este router pirata, provocando desconexiones constantes que nadie conseguía explicar. El equipo de soporte llevaba semanas persiguiendo el fantasma.

Eso, en su forma más pura, es Shadow IT. Alguien intentando resolver un problema con buena intención, pero generando un lío invisible para todos los demás.

Nunca ganamos del todo esa batalla. Aprendimos a gestionarla, a poner políticas, a monitorizar, pero el fantasma siempre estaba ahí, escondido en el rincón de la red que nadie vigilaba.

Ahora ese fantasma ha evolucionado. Y sinceramente, lo que estoy viendo últimamente me preocupa mucho más que cualquier router pirata.

Esta vez es diferente

El Shadow IT era, al fin y al cabo, relativamente contenido. Podías encontrarlo con un scan de red, un inventario de aplicaciones, o a veces simplemente dando una vuelta por la oficina y mirando qué había enchufado en la pared. El impacto estaba acotado: unos archivos compartidos, una herramienta mal configurada, un problema de ancho de banda.

El Shadow AI es un bicho completamente distinto, y lo digo por lo que estoy viendo en entornos reales cada semana:

🔒 Shadow IT

- 📦 Requería instalar software

- 🔍 Detectable con scans de red

- 📂 Impacto limitado a archivos

- 🗑️ Los datos se podían borrar

🤖 Shadow AI

- 🌐 A una pestaña del navegador

- 🔐 Oculto en tráfico cifrado

- 🧠 Los datos alimentan el modelo

- ♾️ Una vez salen, no vuelven jamás

Es instantáneo

Ya nadie necesita instalar nada. Un empleado abre una pestaña del navegador, pega los datos financieros de un cliente en ChatGPT, y en 3 segundos tiene un resumen listo para la reunión, sin descargas, sin configuración, sin rastro que IT pueda encontrar. He hablado con responsables de IT que no tenían ni idea de que esto pasaba hasta que alguien lo mencionó casualmente tomando un café.

Es aditivo

Esta es la parte que me quita el sueño. Cuando alguien copiaba un archivo a Dropbox, podías borrarlo, pero con la IA, cada vez que alguien alimenta un LLM con datos corporativos, esos datos potencialmente pasan a formar parte del entrenamiento del modelo. Una vez que salen de tu perímetro, no vuelven, y no hay botón de “deshacer” para datos que ya han sido ingeridos por un modelo de IA.

Es autónomo

Y aquí es donde la cosa se pone realmente interesante, porque ya no hablamos solo de gente que copia y pega cosas en ChatGPT. Estoy viendo empleados que configuran agentes autónomos de IA para que ejecuten tareas por ellos: monitorizar emails, analizar documentos, generar informes semanales, incluso responder a clientes. Agentes que corren 24/7 enviando datos a APIs externas sin que absolutamente nadie lo supervise.

Es lo que en ZeroNet hemos bautizado como Agentic Leak: la fuga continua y automatizada de datos corporativos a través de agentes de IA no autorizados. Es Shadow IT en piloto automático, y está pasando ahora mismo en más empresas de las que nadie quiere admitir.

La amenaza viene de los dos lados

Pero hay algo que he aprendido después de años haciendo esto: la amenaza nunca viene de una sola dirección. Mientras tus empleados envían datos a servicios de IA que encontraron en Google, tu propia infraestructura puede estar contando una historia que no estás leyendo.

Pasé meses mirando datos de consumo energético de dispositivos de red, y un día noté algo que no cuadraba: un patrón que rompía con el comportamiento habitual sin ninguna razón aparente. Ningún ticket, ninguna ventana de cambios, nada, solo un cambio sutil en cómo un dispositivo consumía energía.

Esa intuición nos llevó a construir Power Defense: la capacidad de detectar ciberamenazas basándonos en la huella energética de la infraestructura IT. Porque resulta que el cryptomining, la exfiltración de datos y el movimiento lateral dejan un rastro en el consumo energético que ningún atacante puede ocultar. Puedes borrar logs, cifrar tráfico, desactivar agentes, pero no puedes falsear la física de lo que tu hardware está haciendo.

Lo que tu stack de seguridad no ve

| Amenaza |

Detección tradicional |

ZeroNet |

| Shadow AI (Agentic Leak) |

⚠️ Difícil — tráfico cifrado, sin agentes |

✅ Detección por patrones de tráfico a APIs de IA |

| Cryptomining |

⚠️ Requiere EDR en cada endpoint |

✅ Consumo energético anómalo |

| Exfiltración nocturna |

⚠️ SIEM — si tienes los logs configurados |

✅ Pico de consumo fuera de horario |

| Movimiento lateral |

⚠️ NDR — requiere mirrors de tráfico |

✅ Activación de dispositivos fuera de patrón |

La visibilidad es la verdadera respuesta

Después de tantos años en infraestructura, si hay algo que tengo claro es esto: el problema casi nunca es la tecnología en sí, es no saber qué está pasando. El router pirata, el Dropbox no autorizado, el empleado usando ChatGPT con datos de clientes, nada de eso es malicioso; son personas intentando hacer mejor su trabajo. Pero sin visibilidad, cada atajo bienintencionado se convierte en un desastre potencial.

Las empresas que van a navegar bien esta transición son las que tengan visibilidad total sobre tres cosas:

- 🔍 1. Qué herramientas de IA se están usando en su red (Agentic Leak)

- 📤 2. Qué datos están saliendo de la organización hacia servicios externos

- ⚡ 3. Qué está pasando realmente en su infraestructura, más allá de lo que los logs tradicionales muestran (Power Defense)

No prohibir: gobernar

He visto suficientes políticas de “prohibir todo” como para saber que no funcionan: intentamos prohibir Dropbox y la gente se pasó a Google Drive; intentamos bloquear los USB y la gente usó el email personal. La historia de IT es una historia de usuarios encontrando atajos, y lo digo con el mayor respeto, porque normalmente solo intentan sacar su trabajo adelante.

Con el Shadow AI va a pasar lo mismo. Las empresas que ganen no serán las que bloqueen ChatGPT en el firewall. Serán las que:

- 🔎 Detecten el uso no autorizado de IA (no para castigar, sino para entender qué necesita la gente realmente)

- 🔀 Canalicen la adopción hacia herramientas aprobadas y seguras

- 📊 Monitoricen continuamente que las políticas se cumplen

- 🛡️ Protejan su infraestructura con capas de detección que cubran los puntos ciegos que nadie más vigila

- ⚡ Optimicen el consumo energético de toda su infraestructura, entendiendo el coste real de cada herramienta, cada agente y cada dispositivo, y convirtiendo ese conocimiento en ahorro

Eso es exactamente lo que estamos construyendo en ZeroNet: una plataforma que te da visibilidad total sobre tu infraestructura IT, empezando por lo que más importa, el consumo energético y cómo refleja todo lo que está pasando en tu red.

No somos una empresa de seguridad, pero hemos descubierto que al entender en profundidad cómo consume energía tu infraestructura, podemos detectar cosas que las herramientas de seguridad tradicionales no ven. Con Agentic Leak no solo detectamos el uso no autorizado de IA; también medimos su impacto en el consumo y hacemos recomendaciones para mejorar la eficiencia, tanto en cómo tus equipos usan la IA como en lo que te cuesta mantenerla funcionando, para que ahorres costes sin dejar de proteger tus datos.

Porque después de 25 años encontrando routers piratas, Dropboxes piratas y agentes de IA piratas, hay una cosa que tengo clarísima:

⚡ En la era del Shadow AI, lo que no ves sí puede hacerte daño

¿Quieres ver lo que se esconde en tu red?

Descúbrelo en zeronetit.com